Si está utilizando Internet, existen las posibilidades de que estes expuesto a los ataques.

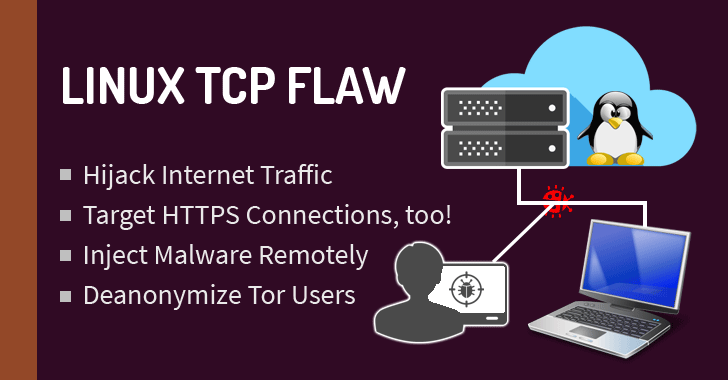

La implementación del Protocolo de Control de Transmisión (TCP) en todos los sistemas Linux desplegados desde 2012 (versión 3.6 y por encima del núcleo de Linux) supone una grave amenaza para los usuarios de Internet, ya sea o no que utilicen Linux.

Este problema es preocupante ya que Linux se utiliza ampliamente a través de Internet, desde servidores de Internet para teléfonos inteligentes Android, tabletas y televisores inteligentes. Los investigadores han descubierto un defecto grave de Internet, que si se explota, podría permitir a atacantes terminar o inyectar el malware en comunicación no cifrada entre dos máquinas vulnerables en Internet.

La vulnerabilidad también podría ser utilizado para terminar con fuerza conexiones cifradas HTTPS y disminuir la privacidad de conexiones seguras, así como también amenaza el anonimato de los usuarios de Tor por el enrutamiento a ciertos relays maliciosos.

La falla reside realmente en el diseño e implementación de la Petición de Comentarios: 5961 (RFC 5961).

El protocolo TCP es el centro de todas las comunicaciones de Internet, ya que todos los protocolos de nivel de aplicación, incluyendo HTTP, FTP, SSH, Telnet, DNS y SMTP, trabajan sobre TCP.

Los servidores Web y otras aplicaciones hacen uso del protocolo TCP para establecer conexiones entre hosts para transferir datos entre ellos.

Un equipo de seis investigadores de seguridad de la Universidad de California, Riverside y el Laboratorio de Investigación del Ejército de Estados Unidos ha demostrado una prueba de concepto de explotar en el Simposio de Seguridad USENIX que se puede utilizar para detectar si dos hosts se comunican a través de TCP y finalmente ataque que tráfico.

Fuente: http://thehackernews.com/2016/08/linux-tcp-packet-hacking.html